Cyber attacchi, l’evoluzione degli ultimi 20 anni ed i possibili scenari futuri

Oggi, i malware conosciuti sono più di un miliardo, 94 milioni dei quali comparsi negli ultimi 12 mesi. Nel 2009 la cifra ammontava a 25 milioni.

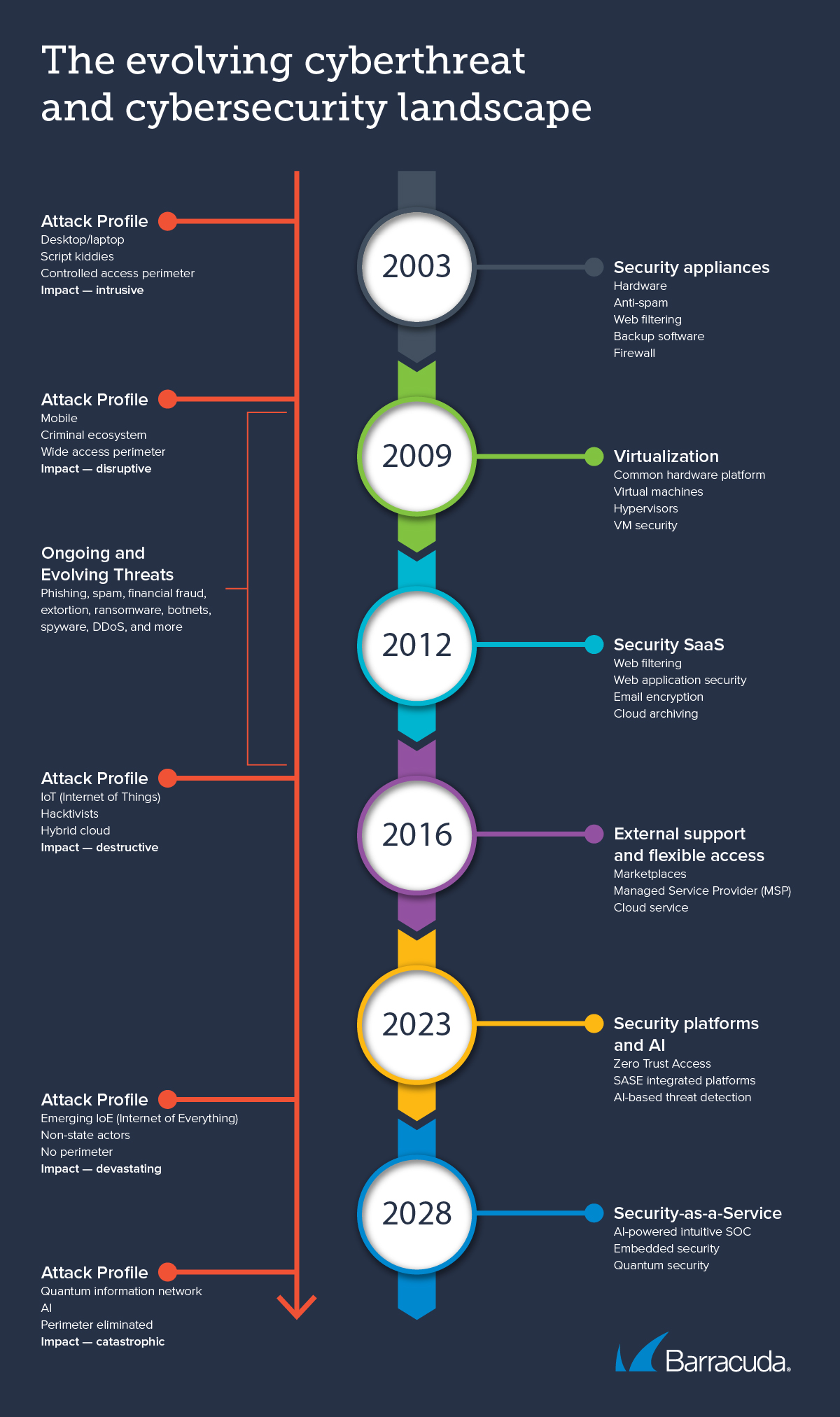

Per celebrare il suo ventesimo anniversario, Barracuda Networks, principale fornitore di soluzioni di sicurezza cloud-first, ha analizzato l’evoluzione dei cyber attacchi e della sicurezza informatica dalla creazione dell’azienda nel 2003 a oggi, e ciò che probabilmente accadrà nel prossimo futuro.

Lo scenario fino al 2003

L’origine delle minacce e della cybersicurezza in risposta ad esse risale alla seconda metà degli anni Ottanta, con alcuni dei casi più esemplari quali il virus Cascade del 1987-1988, il worm Morris del 1988 e il virus Melissa del 1999.

Nel 2003, le cyber minacce hanno iniziato a diversificarsi e moltiplicarsi, ma gli attacchi erano ancora in gran parte frammentati, dirompenti e spesso opportunistici. Virus, worm e altri malware traevano vantaggio dall’ascesa di Internet tra le aziende, ma non venivano propriamente implementati all’interno di campagne di cybercrimine organizzato. Gli attacchi prendevano di mira dispositivi laptop e desktop, cercando di intercettare le falle in un perimetro d’accesso definito e controllato.

Specularmente, lo scenario di cybersicurezza si focalizzava sulla scansione e sul rilevamento di malware noti, attraverso le loro firme, e sul blocco di spam, virus e attacchi web semplici. L’analisi statica delle firme è stata presto affiancata dall’analisi euristica, ovvero l’identificazione di virus a partire dalla ricerca di caratteristiche sospette nel codice, pensata per identificare il crescente numero di varianti di malware ancora sconosciute fino a quel momento.

In attesa dietro le quinte, tuttavia, c’era il primo terminale BlackBerry con servizi push, commercializzato nel 2002, che ha liberato i dipendenti e i dati dai tradizionali confini del luogo di lavoro. Poco tempo dopo, sono seguiti altri dispositivi, tecnologie e applicazioni e tutto è cambiato irreversibilmente.

Dal 2003 al 2009 I dispositivi, i servizi e i software mobile conquistano il panorama aziendale. Il perimetro di sicurezza si allarga ulteriormente e gli hacker si organizzano. La frode finanziaria, il phishing, il ransomware, lo spyware, le botnet e il denial of service (DoS e DDoS) si uniscono all’ecosistema delle minacce informatiche senza più abbandonarlo. Alcune delle tattiche di attacco apparse per la prima volta in quel periodo, come la SQL injection, sono utilizzate ancora oggi.

Dal 2009 al 2012 Inizia l’era del ransomware moderno. Gli attacchi basati sul web e sul social engineering si diffondono a macchia d’olio e aumentano gli attacchi da parte di gruppi sostenuti da Stati nazione e hacktivisti. Allo stesso tempo, l’esigenza delle aziende di una sicurezza scalabile, accessibile, aggiornabile in tempo reale spinge la sicurezza verso il cloud e i modelli di consumo as-a-service.

Dal 2012 al 2016 Con l’avanzare del decennio, gli attacchi informatici diventano sempre più prolifici e distruttivi. Si diffondono i sistemi Internet of Things connessi e gli ambienti IT ibridi cloud/on-premise, offrendo una più ampia superficie d’attacco. Gli hacker utilizzano malware fileless e tool IT legittimi o integrati per aggirare le misure di sicurezza e il rilevamento.

Decisivo per le minacce informatiche è stato poi il 2017, anno della diffusione di EternalBlue, un potente strumento di exploit che prendeva di mira il protocollo SMB, e di due attacchi dall’impatto di scala globale come WannaCry e NotPetya.

Il 2023 Oggi, osserviamo l’evoluzione dell’Internet of Things nell’Internet of Everything. L’integrazione e la visibilità in termini di sicurezza faticano a tenere il passo e questo causa delle falle che i criminali sanno rapidamente prendere di mira e sfruttare.

L’intelligenza artificiale e il machine learning vengono utilizzati sia per colpire sia per difendersi: nel primo caso, per confezionare attacchi di social engineering e malware ancor più convincenti; nel secondo, per sviluppare strumenti di cybersicurezza ancora più intelligenti al fine di rilevare e bloccare le minacce.

La security si è adattata attraverso l’implementazione di piattaforme di sicurezza di rete end-to-end di un unico fornitore note come Secure Access Service Edge (o SASE), che portano la sicurezza avanzata fino all’edge e che effettuano controlli sugli accessi basati su Zero Trust, threat intelligence, risposta agli incidenti e Security Operations Center attivi 24/7.

Da qui al 2028 Secondo gli esperti di Barracuda, si proseguirà nell’adozione diffusa dell’AI, che avrà significative ricadute sulle aziende, sulla società e sulla stabilità geopolitica. L’intelligenza artificiale permetterà anche ai Security Operations Center di essere più intuitivi e reattivi, velocizzando i rilevamenti, la comprensione e la mitigazione di incidenti complessi.

Si stima che, entro la fine del decennio, il quantum computing diventerà una strada praticabile dal punto di vista dei costi e potrà trasformare ogni cosa, dallo sviluppo di farmaci e dai mercati finanziari fino allo studio del cambiamento climatico e alle previsioni meteo. Il calcolo quantistico avrà, inoltre, un significativo impatto sulla cybersicurezza, anche rispetto alla capacità di decifrare la tradizionale crittografia.

In conclusione La sicurezza informatica è un viaggio. Guardando al passato, gli ultimi vent’anni raccontano che hacker e team di sicurezza si sono continuamente adattati a uno scenario mutevole, imparando anche gli uni agli altri, ed entrambe le parti hanno sia guidato sia subito il cambiamento. Nei prossimi anni la trasformazione proseguirà e diventerà ancor più rapida. Emergeranno nuove vulnerabilità e nuove minacce, che convivranno con tattiche e debolezze vecchie di decenni: la cybersicurezza deve tenersi pronta per tutto questo.